GRANT THORNTON TECHNOLOGIES

STRATÉGIE INFORMATIQUE & ANALYSE DES DONNÉES

GRANT THORNTON TECHNOLOGIES

STRATÉGIE INFORMATIQUE & ANALYSE DES DONNÉES

L’audit est une évaluation d’un système, d’un processus, d’un projet ou d’un produit d’une organisation.

L’audit permet de mesurer une différence entre un benchmark donné et la réalité observée et prendra également en compte les bonnes pratiques commerciales en vigueur dans l’entreprise. Son objectif est d’évaluer les preuves pour déterminer si les SI et les ressources associées protègent adéquatement les actifs informationnels d’une organisation.

APERÇU DES RISQUES COUVERTS PAR UN AUDIT SI

- Risques liés aux politiques d’organisation et de gestion

- Risques liés à la séparation des fonctions

- Risques associés aux contrôles d’accès logiques

- Risques liés au contrôle d’accès physique

- Risques associés au contrôle du développement et des modifications des programmes et des systèmes

- Risques liés à la continuité des activités

- Risques liés au traitement informatique

- Risques associés aux utilisateurs

QUELS SONT LES SUJETS COUVERTS PAR L’AUDIT SI?

L’audit SI est transverse et concerne tous les processus de la Direction des Systèmes d’Information. En revanche, pour des raisons de temps et de budget, la plupart des audits SI se concentrent sur une approche thématique. Ces thèmes sont généralement les suivants:

- Audit de gestion des SI

- Audit de production informatique

- Audit du support utilisateur et de la gestion de flotte

- L’audit de la fonction “Etudes”

- L’audit de sécurité

- Audit des applications informatiques

- Audit de projets informatiques

- L’audit de marchés informatiques spécifiques

QUELQUES POINTS DE CONTRÔLE

- Audit de gestion des SI

Points de contrôle généraux:

-

- Rôles et positionnement de l’informatique dans l’organisation

- Planification stratégique

- Budgets et coûts informatiques

- Mesure et surveillance des performances informatiques

- Organisation et structure du service informatique

Références: COBIT 5, CGEIT

- Audit de production informatique

Points de contrôle généraux:

-

- Organisation de la fonction de production

- Architectures matérielles et logicielles

- Livraisons en production

- Gestion des opérations et des incidents

- Procédure de sauvegarde et de restauration

- Maintenance matérielle et logicielle de base

Références: ITIL, CMMI, ISO 20000

- Audit de sécurité

Points de contrôle généraux:

-

- Gouvernance, politique et procédures en place en matière de sécurité

- Organisation de la sécurité

- Classification et contrôle des actifs

- Sécurité du personnel

- Gestion des communications et des opérations

- Gestion des noms d’utilisateur et des mots de passe

- Contrôle d’accès

- Exigences de sécurité dans le développement et la maintenance des systèmes

Références: ISO 27001, ISO 27002, CISSP, CRISC

- Audit des applications informatiques

Points de contrôle généraux:

-

- Politique d’application

- Analyse des risques liés à l’application

- Analyse des risques liés à la fonction informatique

- Adéquation de l’application aux besoins

- Analyse des performances et de la rentabilité des applications

- Analyse de l’évolutivité de l’application

Références: ITIL

- Audit du support utilisateur et de la gestion de flotte

Points de contrôle généraux:

-

- Fonction de support: fiabilité, sécurité, efficacité et performance

- Gestion du parc matériel et logiciel: fiabilité, sécurité, efficacité et performance

Références: ITIL

- L’audit de la fonction “Etudes”

Points de contrôle généraux:

-

- Pilotage

- Activités opérationnelles: développements spécifiques

Références: ITIL

- Audit de projets informatiques

Points de contrôle généraux:

-

- Objectifs et défis du projet

- Etudes d’opportunité et expression des besoins

- Planification

- Organes de direction

- Méthodes et outils

- Qualité

- Conception générale et analyse

- Conception détaillée

- Développement, réalisation ou configuration

- Tests et recettes

- Gestion du changement et mise en œuvre

- Documentation

- Structures mises en place pendant le projet

- Gestion des changements

- Production

Références: PMP, Prince 2, ITIL

- L’audit de marchés informatiques spécifiques

Points de contrôle généraux:

-

- Etudes de marché d’assistance technique (AMOA)

- Etudes de marché pour l’acquisition de services informatiques sur la base d’un forfait

- Etude des marchés de l’externalisation ou de la maintenance applicative tierce (TMA)

Le but d’un BRP est d’établir des procédures de récupération du système informatique après un incident.

Nous vous aidons à:

- Maximiser l’efficacité des opérations d’urgence grâce à un plan établi qui comprend les phases suivantes:

- Phase de notification / activation pour détecter et évaluer les dommages et activer le plan.

- Phase de récupération pour restaurer les opérations temporaires et récupérer les dommages causés au système d’origine.

- Phase de reconstitution pour ramener les possibilités de traitement du système à un fonctionnement normal.

- Identifier les activités, les ressources et les procédures nécessaires pour surveiller le système informatique et faire face aux conditions lors des interruptions du système jugées prolongées par la BIA (Business Impact Analysis).

- Attribuer des responsabilités aux personnes responsables et fournir les recommandations nécessaires pour récupérer le système informatique pour des périodes jugées prolongées par le BIA (Business Impact Analysis).

- Coordonner avec les personnes responsables qui seront impliquées dans les stratégies de planification d’urgence.

- Coordonner également avec les fournisseurs de maintenance qui participeront aux stratégies de planification d’urgence.

QU’EST-CE QUE L’ANALYSE DES DONNÉES?

Un logiciel d’analyse de données communément appelé CAAT (Computer Assisted Audit Technique) ou TAAO (Technique d’Audit Assisté par Ordinateur ) est utilisé sur un PC comme un «super Excel». TAAO est la pratique consistant à utiliser des ordinateurs pour automatiser le processus d’audit ou d’analyse des données. TAAO est devenu synonyme d’analyse de données.

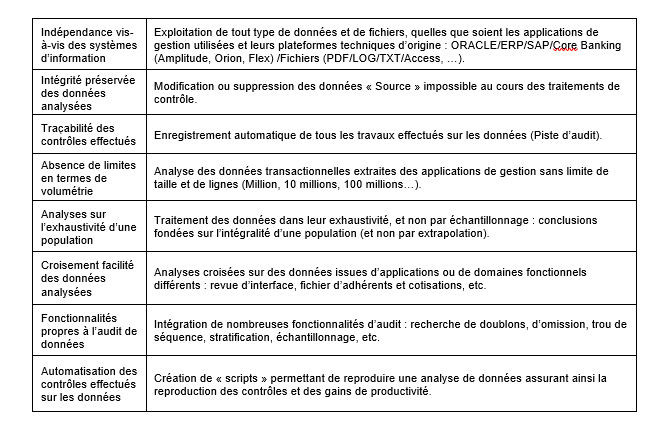

QUELLE VALEUR AJOUTÉE?

- Import de tous types de fichiers

- Maintien de l’intégrité des données analysées

- Requêtes de fichiers

- Traçabilité des contrôles effectués

- Aucune limite en termes de volume

- Références croisées faciles des données et des fichiers analysés

- Automatisation des contrôles effectués sur les données

- Regroupement des éléments par catégorie, valeur …

- Rechercher des doublons / omissions

- Analyse du journal

- Détection de fraude

- Gain de temps

POUR QUELLES MISSIONS?

- L’analyse des données

- Audit de la qualité des données

- Audit de détection de fraude

POURQUOI CASEWARE ANALYTICS?

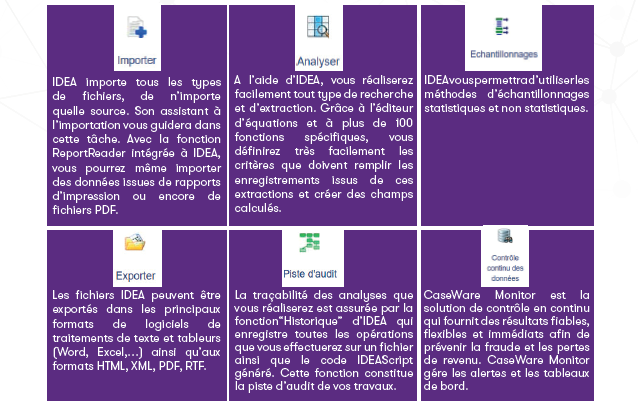

IDEA est un outil d’exploration et d’analyse de données puissant et convivial conçu pour aider les auditeurs et tous les professionnels de la finance. Il élargit le périmètre des audits en détectant les erreurs, les anomalies et les signes de fraude, tout en respectant les normes internationales d’audit. Avec IDEA, des analyses complexes, des extractions d’éléments inhabituels, des sondages, des recherches en double et de nombreuses autres fonctions sont très faciles à mettre en œuvre grâce à son interface intuitive.

VALEUR AJOUTÉE DE L’UTILISATION D’IDEA

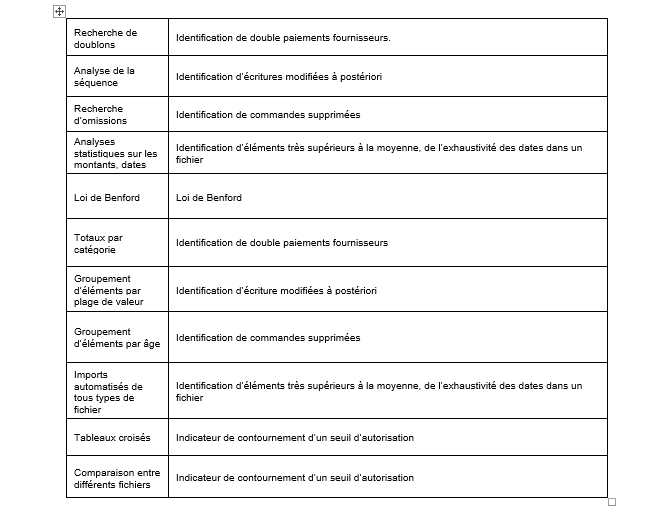

EXEMPLES DE CONTRÔLES AVEC IDEA

La gouvernance du SI relève de la responsabilité des administrateurs et du conseil d’administration. Il englobe le leadership, les structures organisationnelles et les processus par lesquels la technologie de l’information soutient et étend les stratégies et les objectifs de l’organisation.

La direction planifie, construit, exécute et surveille les activités conformément à la direction définie par le groupe de gouvernance afin d’atteindre les objectifs de l’entreprise.

Nous vous aidons à faire l’implémentation de vos processus de gouvernance et de gestion des TI.

Tout système d’information s’inscrit dans un cadre plus large qui nécessite une vision transversale pour comprendre l’assemblage. Dans ce contexte, l’urbanisation du système d’information définit les grands principes d’implantation, de démantèlement et de construction, assure une cohérence d’ensemble tout en réduisant les coûts de construction et d’intégration.

L’urbanisation est avant tout un outil d’aide à la décision pour maîtriser le SI et sa transformation, pour les porteurs de projets et les DSI.

Notre approche poursuit les objectifs suivants:

- Objectif 1: Faciliter le dialogue entre les acteurs économiques et les acteurs des TIC, il s’agit d’une intermédiation durable

- Objectif 2: Structurer l’étude des demandes de transformation, par des actions volontaires et opportunistes lors des chantiers de construction et la mise en place de nouveaux services

- Objectif 3: Accompagner l’évolution stratégique du SI

- Objectif 4: Faciliter la gouvernance des données

- Objectif 5: Faciliter et simplifier les évolutions du SI, en contribuant à allouer et optimiser l’utilisation des ressources (financières, humaines, données, applications, infrastructures, etc.)

- Objectif 6: Partager et communiquer: la démarche, la connaissance du patrimoine, la cible et les perspectives

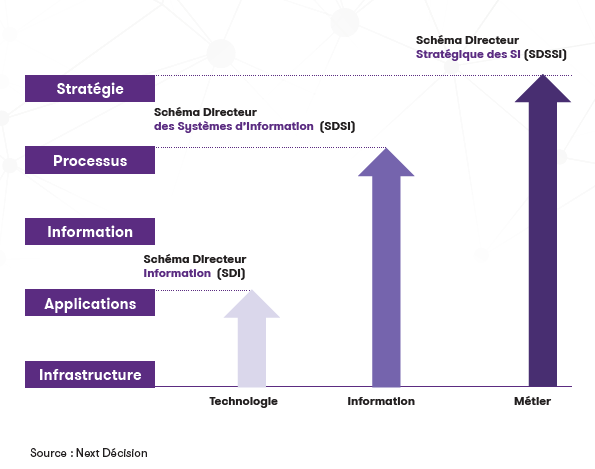

QU’EST-CE QU’UN SCHÉMA DIRECTEUR?

Le schéma directeur est un document détaillant la stratégie de développement du SI conformément à la stratégie d’entreprise. Il doit présenter un existant, un point de départ: l’étude des besoins et la définition des systèmes cibles doivent être faites après un inventaire. Objectivement, les forces et les faiblesses de l’organisation (en termes d’informatique) doivent être mentionnées lors de la phase d’audit. Cette phase conduit à une représentation «à un instant T» du SI existant (architecture technique, fonctionnelle, organisationnelle) puis à une définition de la cible.

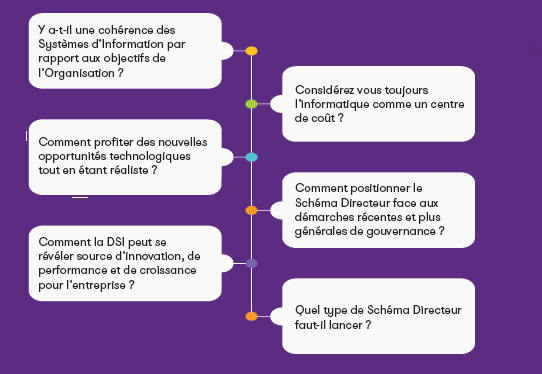

QUELS SONT LES DÉFIS DU SCHÉMA DIRECTEUR?

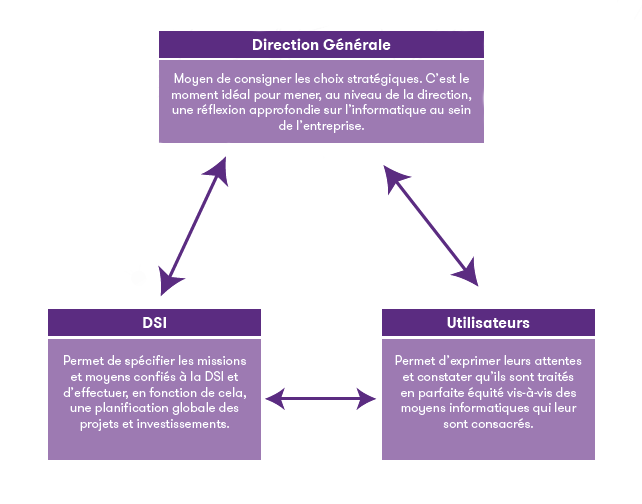

LE SCHÉMA DIRECTEUR, POUR QUI?

DE QUELS SCHÉMAS DIRECTEURS AVEZ-VOUS BESOIN?